Un fichier anodin peut cacher un piège redoutable, et l’icône d’une application séduisante n’est jamais une garantie d’innocence. La réalité, c’est que le malware adore se déguiser, et chaque clic mal avisé ouvre une porte sur l’inconnu numérique. Mieux vaut prendre au sérieux les signaux faibles, pour ne pas subir le réveil brutal d’un ordinateur pris en otage.

Qu’est-ce qu’un logiciel malveillant ?

Le terme « malware » recouvre l’ensemble des programmes conçus pour nuire à un système informatique. Derrière ce mot, une galaxie de codes hostiles, capables de s’infiltrer, de saboter ou de neutraliser machines, réseaux, tablettes et smartphones, parfois en en prenant les commandes sans prévenir.

Le but ? Souvent, réaliser un profit illégal. Même si ces attaques n’endommagent pas l’appareil lui-même, elles s’en prennent à ce qui compte : vos données. Certaines variantes effacent ou chiffrent vos fichiers, d’autres modifient des réglages-clés, détournent des fonctionnalités ou surveillent vos activités dans l’ombre. Le tout, sans la moindre autorisation.

Comment repérer une infection ?

Certains indices ne trompent pas. Plusieurs symptômes devraient immédiatement attirer votre attention :

- Des lenteurs inhabituelles : la navigation s’éternise, les applications se lancent péniblement. Un ralentissement global est souvent le premier avertissement.

- Une avalanche de pop-ups ou de fenêtres publicitaires qui apparaissent sans raison. Ce comportement est typique des adwares, ces publicités intrusives qui s’invitent sans demander.

- Des plantages à répétition, ou le fameux écran bleu sur Windows, signalent souvent un dysfonctionnement profond lié à une infection.

- L’espace disque se volatilise sans explication, comme si un invité clandestin s’était installé sur votre machine.

- L’activité réseau s’envole alors que vous n’utilisez rien de particulier.

- Le système chauffe et le ventilateur tourne à plein régime, preuve que des processus invisibles mobilisent la puissance de l’ordinateur.

- La page d’accueil de votre navigateur se transforme soudainement, ou vos recherches vous redirigent vers des sites douteux.

- Des extensions, barres d’outils ou plugins inconnus s’installent dans votre navigateur, à votre insu.

- Votre antivirus n’est plus opérationnel et refuse toute mise à jour.

- Et puis, parfois, le pirate se dévoile : un message de rançon s’affiche, avec la menace de perdre vos données à jamais si vous ne payez pas.

Comment les logiciels malveillants s’introduisent-ils ?

La plupart des infections surviennent via Internet ou par messagerie. Dès qu’un appareil est connecté, il s’expose à certains risques. Voici les situations les plus à risque :

- Consulter des sites compromis ou non sécurisés,

- Céder à la tentation de tester des démos de jeux peu fiables,

- Télécharger des fichiers musicaux dont la provenance n’est pas sûre,

- Ajouter des barres d’outils proposées par des éditeurs douteux,

- Installer des logiciels récupérés hors des canaux officiels,

- Ouvrir des pièces jointes suspectes dans des emails inattendus,

- Ou, de façon générale, installer n’importe quoi sans antivirus performant.

Les applications malveillantes aiment passer inaperçues en se camouflant dans des programmes qui semblent légitimes. Pour limiter les risques, privilégiez toujours les boutiques d’applications reconnues et évitez les sources obscures. Mieux vaut se tenir à l’écart des plateformes qui n’offrent aucune garantie de sécurité.

Souvent, la faille, c’est l’utilisateur lui-même. Un geste maladroit, cliquer sur une pièce jointe non identifiée ou installer un programme d’origine douteuse, et la porte s’ouvre. Prudence et discernement sont des alliés précieux.

Les formes de malwares les plus répandues

Le paysage des menaces numériques est varié. Voici les principales catégories à connaître :

- L’adware : il affiche des publicités intempestives, surtout via votre navigateur. Il s’infiltre discrètement, souvent en se greffant à un autre programme, et s’invite malgré vous sur PC, tablette ou mobile.

- Le spyware : il espionne vos actions à votre insu, puis transmet les informations récoltées à celui qui l’a conçu.

- Le virus : il s’attache à un autre logiciel. Lorsqu’il est lancé, il infecte d’autres programmes en y insérant son propre code.

- Le ver : proche du virus, il se propage tout seul via les réseaux, détruisant au passage données et fichiers.

- Le cheval de Troie : il se présente comme un outil utile pour tromper la vigilance. Une fois installé, il donne un accès non autorisé à l’attaquant, qui peut alors voler des informations ou installer d’autres malwares, dont des ransomwares.

- Le ransomware : il bloque ou chiffre vos fichiers, puis exige une rançon pour vous rendre l’accès. Les cybercriminels apprécient cette méthode rapide, qui s’appuie souvent sur les crypto-monnaies pour éviter d’être repérés.

- Le rootkit : il confère à l’attaquant les droits d’administrateur, facilitant la prise de contrôle totale.

- Le keylogger : il enregistre tout ce que vous tapez au clavier, rendant facile le vol d’identifiants, de mots de passe ou d’informations bancaires.

- Le cryptojacking : de plus en plus courant, il exploite votre ordinateur pour miner des crypto-monnaies à votre insu, siphonnant vos ressources au profit d’un inconnu.

- L’exploit : il s’appuie sur les failles du système pour permettre à l’attaquant de prendre la main sur votre appareil.

Supprimer un logiciel malveillant sur PC : la marche à suivre

Face à une suspicion d’infection sur un PC Windows, quelques réflexes s’imposent pour reprendre la main sans attendre.

On ne le répétera jamais assez : s’équiper d’un antivirus fiable est la base. Les solutions gratuites comme payantes surveillent en temps réel et analysent votre système pour détecter les menaces. Sur Windows, ne faites jamais l’économie de cet outil.

Aucun antivirus ne protège à 100%. Si un doute persiste, il faut agir vite pour nettoyer la machine et supprimer tout programme malveillant au plus tôt.

Mettez à jour votre antivirus

Avant toute opération, vérifiez que votre solution de sécurité dispose bien des dernières mises à jour. Les éditeurs enrichissent sans cesse leurs bases pour intégrer les nouvelles menaces identifiées.

Installer un antivirus si besoin

Dans le cas d’un appareil professionnel compromis, il convient d’installer une suite de sécurité complète. Lancez une analyse approfondie avec les outils fournis. Laissez tourner le scan, même s’il prend du temps : c’est votre meilleure chance d’éradiquer l’infection. Attention toutefois, certains malwares désactivent l’antivirus pour mieux se cacher…

Restaurer, redémarrer, analyser à nouveau

Si vous avez pris soin de créer des points de restauration système sous Windows, vous pouvez revenir à un état antérieur si la situation le permet.

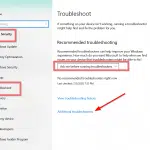

Il est aussi possible de redémarrer directement via Windows Defender, la protection embarquée de Windows 10. Pour cela :

- Ouvrez le menu Windows

- Rendez-vous dans Paramètres

- Choisissez Mise à jour et sécurité

- Puis Sécurité Windows

- Enfin, accédez à la section Antivirus et menaces.

Après avoir activé Windows Defender :

- Consultez « Exécution d’une nouvelle analyse avancée » dans l’historique des menaces.

- Sur l’écran suivant, optez pour « Analyse hors connexion Windows Defender ».

- Un redémarrage s’impose ; Microsoft annonce qu’il faut environ 15 minutes pour vérifier la présence de rootkits ou d’autres menaces particulièrement tenaces.

Si le système est trop atteint, il peut être nécessaire de contourner Windows en démarrant sur un CD ou une clé USB contenant un antivirus spécialisé (« Live CD » ou « CD de secours »).

Et si ça ne suffit toujours pas, il reste la possibilité de recourir à un second outil d’analyse antivirus pour obtenir un autre diagnostic.

L’option radicale

Parfois, il ne reste plus qu’à prendre une décision tranchée : reformater le disque dur, réinstaller Windows et tous les logiciels. Cette solution radicale permet d’effacer toute trace d’infection et de repartir sur des bases saines. Les outils de récupération de Windows 10 facilitent désormais ces opérations : vous pouvez réinitialiser le système tout en conservant vos fichiers, ou repartir de zéro en réinstallant tout. Parfois, un vrai nouveau départ s’impose.

Après une attaque, adoptez la posture d’une victime de cambriolage : renforcez votre sécurité numérique. Installez une suite de protection robuste, et faites le ménage parmi les programmes inutiles. Restez vigilant au quotidien.

Dans la jungle numérique, rester attentif, c’est déjà se donner une longueur d’avance. Les pièges évoluent, mais les bons réflexes, eux, font la différence. À chaque clic, c’est votre vigilance qui fait office de premier rempart.